Amalan keselamatan IT normal mungkin tidak melindungi anda daripada serangan berniat jahat yang memasuki sistem anda melalui peranti sehari-hari, seperti kunci USB. Shutterstock

Jika anda menjalankan perniagaan, anda mungkin mengambil berat tentang keselamatan IT. Mungkin anda melabur dalam perisian antivirus, firewall dan kemas kini sistem tetap.

Malangnya, langkah-langkah ini mungkin tidak melindungi anda daripada serangan berniat jahat yang memasuki sistem anda melalui peranti setiap hari.

Pada petang hari Jumaat, 24th Oktober 2008 Richard C. Schaeffer Jr, pegawai perlindungan sistem komputer NSA itu berada dalam taklimat dengan Presiden AS George W. Bush apabila seorang pembantu meluluskannya. Nota itu ringkas dan tepat. Mereka telah digodam.

Bagaimana ia berlaku? Pelakunya adalah USB mudah.

Serangan rantaian bekalan USB

Serangan itu tidak dijangka kerana sistem ketenteraan diklasifikasikan tidak disambungkan ke rangkaian luar. Sumber itu diasingkan ke cacing yang dimuatkan ke dalam kunci USB yang telah ditetapkan dengan teliti dan dibiarkan dalam jumlah besar dibeli dari kios internet tempatan.

Ini adalah contoh serangan rantaian bekalan, yang memberi tumpuan kepada unsur-unsur yang kurang selamat dalam rantaian bekalan organisasi.

Tentera AS segera berpindah larangan pemacu USB di lapangan. Beberapa tahun kemudian, AS akan menggunakan taktik yang sama untuk melanggar dan mengganggu program senjata nuklear Iran dalam serangan yang kini digelar Stuxnet.

Pelajaran adalah jelas: jika anda memasang pemacu USB ke dalam sistem anda, anda perlu menjadi sangat yakin dari mana asalnya dan apa yang ada padanya.

Sekiranya pembekal boleh mendapatkan muatan rahsia ke dalam tong USB, maka tidak ada tempoh yang selamat di mana USB adalah pilihan yang baik. Contohnya, anda kini boleh membeli tong USB yang secara rahsia komputer kecil, dan ia akan, pada sisipan, membuka tetingkap pada mesin anda dan memainkan Death Star berarak.

Ini hanya satu jenis serangan rantaian bekalan. Apakah jenis lain?

Rangkaian bekalan rantaian rangkaian

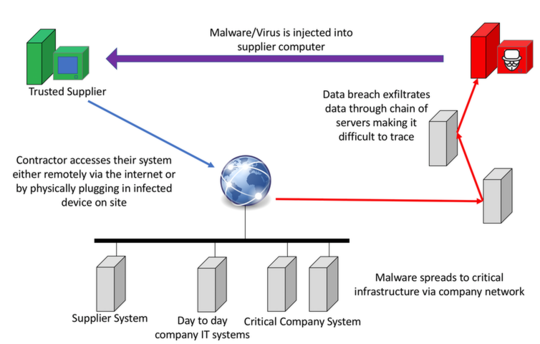

Pengguna komputer mempunyai kecenderungan meningkat untuk menyimpan semua maklumat mereka di rangkaian, menumpukan aset mereka di satu tempat. Dalam senario ini, jika satu komputer dikompromi maka seluruh sistem terbuka kepada penyerang.

Pertimbangkan telefon persidangan yang digunakan dalam organisasi anda. Katakan telefon yang dibolehkan rangkaian ini mempunyai kesalahan terbina yang akan membolehkan penyerang untuk dengar di mana-mana perbualan di sekitar. Ini adalah realiti dalam 2012 apabila lebih daripada 16 versi telefon popular Cisco yang terjejas. Cisco mengeluarkan patch untuk telefon mereka, yang boleh dipasang oleh kebanyakan jabatan keselamatan IT syarikat.

Model asas rantaian bekalan rantaian rangkaian menunjukkan bagaimana sistem yang saling rentan berada dalam organisasi. Pengarang yang Dibekalkan

Di 2017, masalah yang sama timbul apabila jenama pencuci pinggan kelas jenama terjejas oleh a pelayan web terbina dalam tidak selamat. Dalam kes hospital, terdapat banyak data peribadi dan peralatan pakar yang boleh dikompromi oleh kelemahan tersebut. Walaupun patch akhirnya dikeluarkan, ia memerlukan juruteknik perkhidmatan khusus untuk memuat naiknya.

Serangan rantaian bekalan baru-baru ini telah dikaitkan dengan kadar kegagalan kegagalan program peluru berpandu Korea Utara. David Kennedy, dalam video untuk Insider The, membincangkan bagaimana AS pernah mengganggu program nuklear menggunakan siber. Jika mereka masih memiliki keupayaan ini, mungkin mereka ingin menyimpannya. Sekiranya ini berlaku, mungkin salah satu daripada banyak kegagalan Korea Utara mungkin menjadi ujian terhadap senjata siber seperti itu.

Lima cara syarikat boleh melindungi diri mereka sendiri

Untuk melindungi diri anda daripada semua ini, anda perlu menetapkan proses kebersihan siber asas yang dapat membantu menjaga perniagaan anda bebas dari jangkitan.

-

Beli dan pasangkan perisian anti-virus yang baik dan jalankan dalam mod perlindungan, di mana ia mengimbas segala-galanya pada mesin anda. Ya, walaupun Mac mendapat virus

-

memantau siapa yang berada di rangkaian anda, elakkan menggunakan peranti yang tidak dipercayai seperti USB dan adakah pentadbir anda menyekat autorun sebagai polisi seluruh sistem

-

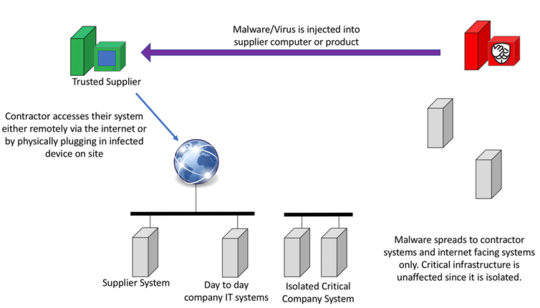

memisahkan rangkaian anda. Mempunyai infrastruktur tumbuhan kritikal? Jangan menggunakannya di rangkaian yang sama seperti hari ke hari, rangkaian awam atau rangkaian akses tetamu

-

kemas kini dengan kerap. Jangan bimbang tentang isu terkini dan yang paling besar, tampal kelemahan yang diketahui dalam sistem anda - terutamanya yang dari 1980

-

bayar perisian dan buruh anda. Jika anda tidak membayar untuk produk tersebut, maka seseorang membayar untuk anda as untuk memenangi produk.

Dengan memisahkan infrastruktur kritikal anda dari internet dan pembekal rangkaian yang ada, mungkin untuk menyediakan tahap perlindungan. Walau bagaimanapun, sesetengah serangan dapat menjembatani 'jurang udara' ini. Pengarang disediakan

Kesedaran siber adalah penting

Akhirnya, anda boleh memaksimumkan daya tahan siber dengan melatih semua orang dalam organisasi anda untuk mempelajari kemahiran baru. Tetapi penting untuk menguji sama ada latihan anda berfungsi. Gunakan latihan sebenar - bersama-sama dengan profesional keselamatan - untuk memeriksa organisasi anda, mengamalkan kemahiran itu, dan bersenam di mana anda perlu membuat penambahbaikan.

Harga apa-apa sambungan ke internet adalah bahawa ia terdedah kepada serangan. Tetapi seperti yang telah kami tunjukkan, tidak ada sistem mandiri yang selamat. Amalan sengaja dan pendekatan yang bijak terhadap keselamatan boleh meningkatkan perlindungan perniagaan atau tempat kerja anda.![]()

Mengenai Pengarang

Richard Matthews, Calon PhD, University of Adelaide dan Nick Falkner, Profesor Madya dan Pengarah Konsortium Bandar Smart Australia, University of Adelaide

Artikel ini diterbitkan semula daripada Perbualan di bawah lesen Creative Commons. Membaca artikel asal.